Seguridad informática

Voy a empezar abordando la parte de la seguridad porque creo que es la más sencilla de entender ya que todo el mundo esta más o menos habituado a ella.

Para tener una buena seguridad tendremos que vigilar varios aspectos, que voy a tratar de desgranar a continuación, y que básicamente son:

Utilizar programas seguros

Aquí la cuestión es la siguiente. Un programa se limita a ejecutar un conjunto de órdenes y ofrecerle al usuario un conjunto de opciones.

Si el programa está bien hecho (bien programado) no habrá errores o fallos en su código fuente (lo que escribe el programador para crear el programa)

que un posible atacante pueda utilizar para acceder a nuestros datos. En efecto, un fallo o una falta de previsión por parte del programador,

podría dejar una puerta abierta para que alguien se aproveche del programa para hacer algo que en principio no debería ser posible.

¿Cómo distinguimos un programa seguro de uno que no lo es? En principio no podemos. Estadísticamente hay un error por cada mil líneas de código.

Así pues es asumible que todos los programas, cuando nacen, tengan algunos errores de este tipo.

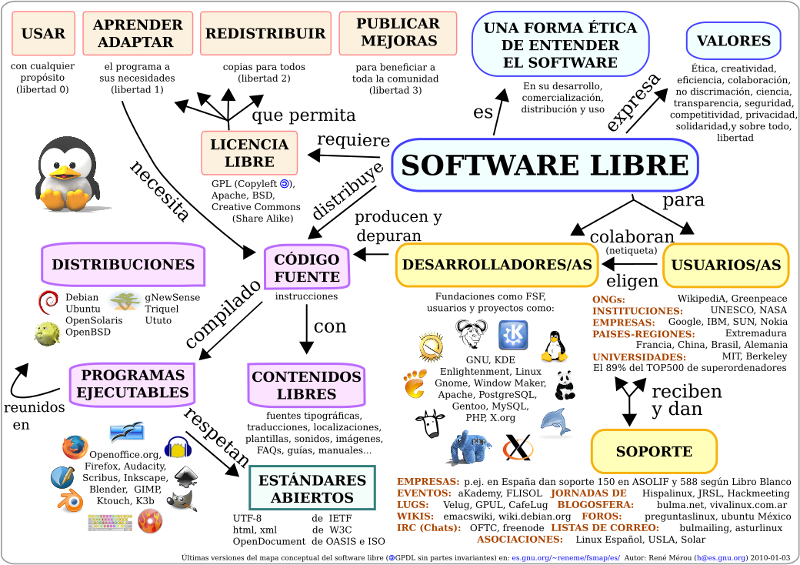

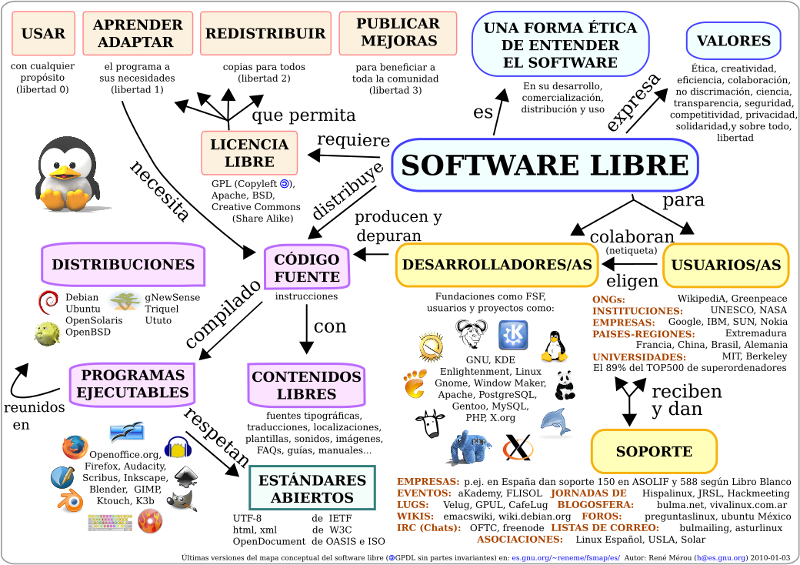

La clave está en cómo se pueden corregir estos errores. Aquí si hay una diferencia importante, ya que podemos distinguir dos conjuntos de programas.

Por un lado está el software propietario o privativo, que es aquel en el que el código fuente está protegido por copyright de tal manera que sólo el

fabricante del programa tiene acceso al mismo. Y, por tanto, sólo el fabricante del programa puede revisarlo y tratar de encontrar errores y repararlos.

Pocos ojos pueden trabajar en esta tarea.

Por otro lado, tenemos el conjunto de programas perteneciente al Software Libre. En este caso el código del programa está disponible libremente para

que cualquiera pueda verlo y modificarlo. Esto es fundamental ya que permite que mucha más gente pueda colaborar en la tarea de encontrar errores y

corregirlos. Aparentemente, este segundo tipo de programas son más susceptibles de tener noticias relacionadas con sus problemas de seguridad,

porque no hay intención de ocultarlos. Y, es que aquí se pueden encontrar de una forma abierta, mientras que en el software propietario o

privativo, simplemente no sabemos lo que hay, y no podemos saberlo.

Por supuesto, y aunque no tiene por qué ser así, el fabricante del software privativo también podría dejar algunos "errores" a propósito en el código

fuente del programa para servir a otros fines. O incluso hacer programas que hacen cosas que no se nos dicen. Dado que el fabricante es el único

que puede acceder al código, y por tanto saber qué hace exactamente el programa, los usuarios simplemente no sabrían nada de estas cosas ocultas.

Si bien el hecho de que un programa sea Software Libre no garantiza que nazca siendo más seguro, a medio y largo plazo la probabilidad de que lo sea

es mucho mayor. Y, desde luego, garantiza que podamos saber qué es lo que hace exactamente el programa.

Aunque más adelante mostraré una tabla con los programas de uso más común y algunas de sus posibles alternativas, de momento os recomiendo

echarle un vistazo a la siguientes páginas web:

https://prism-break.org/es/all/

https://victorhck.gitlab.io/privacytools-es/

Para entender por completo el significado de estas páginas, sin embargo, es necesario entender también la parte de la privacidad. Así que os animo a seguir leyendo.

Lo cierto es que todo esto está escrito en condicional. El fabricante podría...Parece que soy demasiado desconfiado, ¿no? ¿Tendré algún motivo para serlo?

Vamos a exponer las causas que me llevan a pensar en estas posibilidades tan negativas.

¿Os suena el nombre de Edward Snowden? ¿Recordáis de qué os puede sonar?

Edward Snowden era un antiguo empleado de la CIA (Agencia Central de Inteligencia) y de la NSA (Agencia de Seguridad Nacional) de los Estados Unidos.

Este señor saltó a la fama en el año 2013 cuando hizo públicos documentos clasificados como alto secreto sobre varios programas de la NSA,

algunos de ellos de vigilancia masiva (espionaje en mi pueblo) como PRISM1. (Fuente: https://es.wikipedia.org/wiki/Edward_Snowden).

Edward Snowden era un antiguo empleado de la CIA (Agencia Central de Inteligencia) y de la NSA (Agencia de Seguridad Nacional) de los Estados Unidos.

Este señor saltó a la fama en el año 2013 cuando hizo públicos documentos clasificados como alto secreto sobre varios programas de la NSA,

algunos de ellos de vigilancia masiva (espionaje en mi pueblo) como PRISM1. (Fuente: https://es.wikipedia.org/wiki/Edward_Snowden).

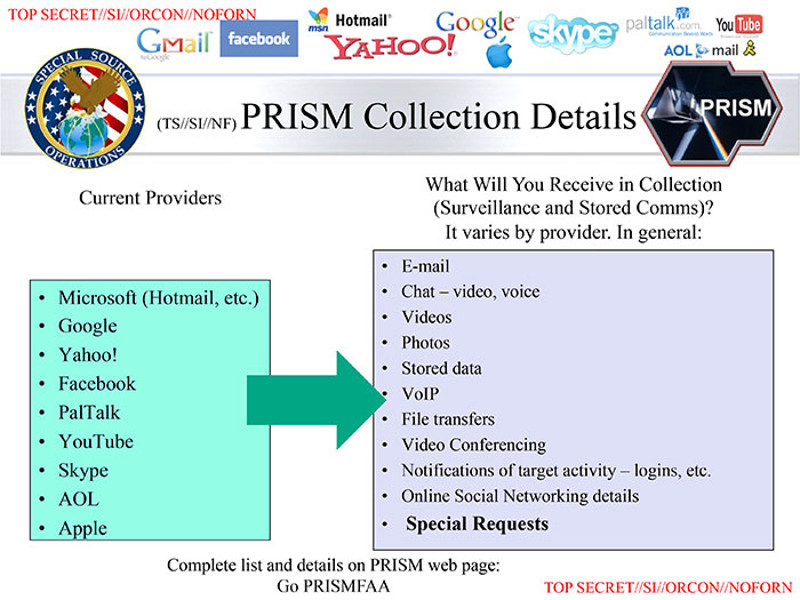

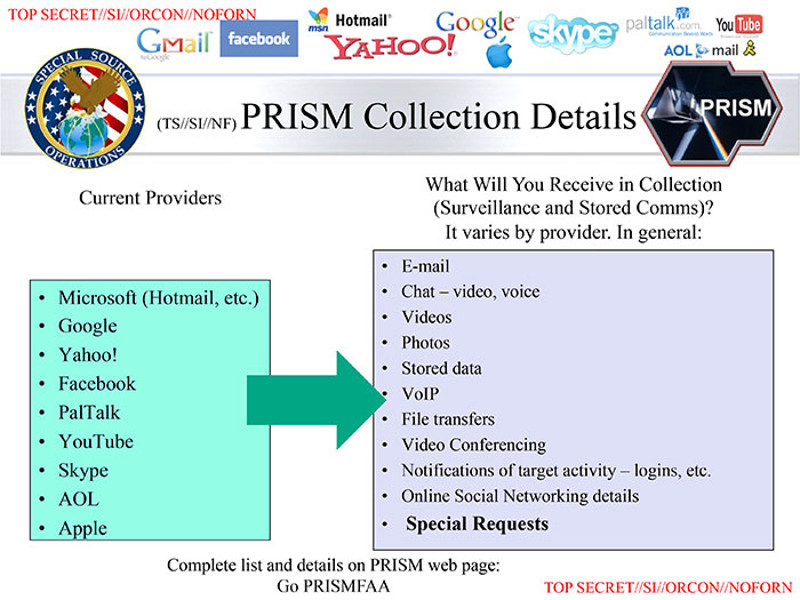

La clave de todo este asunto es la siguiente: algunas compañías "cooperan" de una u otra forma con la NSA para darle acceso a información que almacenan y

generan sus usuarios. ¿De qué información estamos hablando? ¿De qué

compañías estamos hablando? La siguiente imagen ilustra estas cuestiones:

Indudablemente llama la atención, no sólo el acceso a la información, sino especialmente las compañías involucradas. Principalmente porque son las compañías

cuyos programas y servicios (e-mail, redes sociales, etc) más se utilizan.

Esta es, sin duda, la primera lección. Tendremos que averiguar cuál es el comportamiento de las compañías para saber si es recomendable utilizar sus programas y servicios.

De los servicios hablaremos un poco más abajo. Con respecto a los programas a continuación ofrecemos una tabla con algunas alternativas a los programas de uso más común.

Por supuesto las alternativas son Software Libre, puesto que ya hemos visto que es este tipo de programas el que nos ofrece más garantías de seguridad. Ojo, son ejemplos,

hay muchas más alternativas.

|

Programa privativo

|

Alternativa libre

|

|

Microsoft Windows, Mac OS (Apple)

|

GNU/Linux (hay muchas distribuciones)

|

|

Microsoft Office

|

LibreOffice

|

|

Internet Explorer, Google Chrome

|

Mozilla Firefox

|

|

Microsoft Outlook

|

Mozilla Thunderbird

|

|

Adobe Photoshop

|

GIMP, Krita

|

|

Corel Draw

|

Inkscape

|

|

Adobe Reader

|

Evince

|

|

Windows Media Player

|

VLC

|

|

Windows Movie Maker

|

OpenShot Video Editor, Kdenlive

|

|

Android, Windows Phone, iOS

|

CynagenMod, FirefoxOS, Ubuntu Phone, Replicant

|

|

Whatsapp

|

Telegram (promueve servicios de red no libres, pero supone una mejora sobre Whatsapp)

|

|

Google Play Store

|

F-Droid

|

En fin, hay muchos más programas que se pueden reemplazar y también muchas más alternativas. Si alguien quiere conocer alguna alternativa más os animo a buscar

en Internet

(Privacidad: buscadores)

algo como "alternativa libre para <nombre-programa>". También podéis consultar las siguiente páginas web:

Y, por último, os podéis poner en contacto conmigo a través de info (arroba) pablomarinero (punto) com

Por cuestiones de seguridad, principalmente para evitar SPAM, la dirección de correo ha sido alterada. Sustituya el texto

arroba por una arroba y el texto punto por un punto y, por último,

elimine los espacios en blanco.

Utilizar servicios seguros

Con servicios nos referimos a cuentas de correo electrónico, cuentas en redes sociales, etc. Es decir, los servicios que podemos usar a través de Internet.

En el apartado anterior hemos visto como los programas en sí mismos podían ser más o menos seguros. En este apartado vamos a ver cómo podemos saber si las

conexión con las páginas web son seguras.

Como os habréis dado cuenta, antes todas las páginas web eran "http://www.paginaweb.algo".

Sin embargo, desde hace algún tiempo algunas páginas web empiezan

por https. La "s" es de seguridad. La diferencia que hay es la siguiente. Si alguien "pincha" la comunicación que tenemos con la página web, en el caso de

http (sin la s) podría ver toda la información que mandamos (a través de formularios, por ejemplo) mientras que en el caso de https (con la s)

la información va cifrada.

El cifrado supone una transformación de la información original para que no se entienda. Por ejemplo, si envío en un formulario un nombre,

con http (sin la s) se vería: Carlos. Pero si la conexión está cifrada, https (con la s), en vez de Carlos se vería un conjunto de letras, números y símbolos sin sentido: %6d3d8K8.

Que la conexión sea cifrada es fundamental cuando hacemos pagos por Internet, accedemos a nuestra cuenta del banco y, en general, cuando ponemos información en

Internet que no queremos que nadie pueda espiar. Hoy en día las páginas web donde es necesaria está confidencialidad tienen https (con la s) y por tanto la conexión cifrada (generalmente).

Sin embargo, existen muchas técnicas de cifrado. Es importante que las páginas web vayan cambiando sus técnicas de cifrado para adoptar las más modernas y seguras.

Las técnicas de cifrado, con el tiempo, van siendo menos seguras porque hay gente que va descubriendo como funcionan y así puede descifrar la información

que está codificada con ellas.

En este sentido os puedo recomendar dos complementos para el navegador Mozilla Firefox que nos ayudarán.

El primero de ellos es "httpseverywhere", se trata de un complemento que nos mandará siempre a la página segura https (con la s)

cuando existan ambas opciones, con la s y sin ella. Es decir, que si buscas una página en tu buscador

(

Privacidad: buscadores

) y

no sabes si el primer resultado es una página con seguridad, o si existe otra alternativa con seguridad, teniendo este complemento

lo más probable es que vayas siempre a la página segura (cuando existan la dos) sin tener que hacer nada. El complemento se instala y luego no hay que hacer nada más.

Se instala desde: https://www.eff.org/https-everywhere

Este complemento está desarrollado por la EFF (Electronic Frontier Foundation), una fundación sin ánimo de lucro establecida en los Estados Unidos cuyo ánimo consiste

en defender los derechos digitales de los usuarios en el mundo digital (Internet).

Por otro lado, también nos puede interesar saber cómo de segura es la conexión cifrada cuando existe. Es decir, cómo de actualizadas están las técnicas de

cifrado de una determinada página. Para ello podemos instalar otro complemento para Mozilla Firefox que se llama "Ssleuth".

Lo podéis instalar desde: https://addons.mozilla.org/es/firefox/addon/ssleuth/, o buscándolo en el menú Herramientas/complementos.

En este caso veremos el complemento en la parte superior izquierda de la barra de dirección. Cada vez que entremos en una página que use https (con la s) el

complemento mostrará la nota, de 0 a 10, que le da a la conexión segura. Si hacéis clic sobre la valoración se despliega una ventana que explica de una

forma más detallada como se ha obtenido esa valoración, si bien esto requiere conocimientos más avanzados para entenderlo. Con ver la nota, no obstante,

nos será suficiente ya que nos indica la confianza que podemos tener en el cifrado de la página.

Nada más probarlo fui a ver las páginas de acceso a diferentes entidades bancarias. Lamentablemente, el resultado fue bastante negativo, en general.

Además, una de las características que se evalúa para poner la nota a la conexión cifrada se denomina Perfect Forward Secrecy.

Es algo muy importante, ya que es una propiedad de los sistemas criptográficos (sistemas de cifrado) que garantiza que el descubrimiento de

las claves utilizadas actualmente no compromete la seguridad de las claves usadas con anterioridad (no las revela)2.

A continuación expongo una tabla con la nota obtenida en las páginas de acceso al área de usuario de diferentes entidades para el momento en que

lo probé (fecha de las pruebas: 2 de agosto de 2015).

Por favor, no sigáis estos enlaces para entrar en vuestro banco. Utilizarlas sólo para comprobar las notas del complemento Ssleuth.

Por simple cuestión de seguridad. Alguien podría atacar esta página web y cambiar las url para redirigirlas a páginas falsas.

|

BANCO Y URL

|

NOTA

|

PERFECT FORWARD SECRECY

|

|

La Caixa

https://portal.lacaixa.es/home/particulares_es.html

|

10,0

|

SÍ

|

|

ING Direct

https://ing.ingdirect.es/login/#verify

|

8,8

|

SÍ

|

|

Bankinter

https://www.bankinter.com/www2/particulares/es/inicio/bienvenida

|

8,8

|

SÍ

|

|

Caja Rural

https://www.ruralvia.com/isum/Main?ISUM_SCR=login&loginType=accesoSeguro&ISUM_Portal=2&acceso_idioma=es_ES

|

8,4

|

SÍ

|

|

Evo Banco

https://bancaelectronica.evobanco.com/

|

7,8

|

SÍ

|

|

Banco Sabadell

https://www.bancsabadell.com/cs/Satellite/SabAtl/

|

6,3

|

NO

|

|

Bankia

https://oi.bankia.es/es/login

|

6,0

|

NO

|

|

Banco Popular

https://www2.bancopopular.es/particularesN

|

6,0

|

NO

|

|

Banco Santander

https://particulares.gruposantander.es/SUPFPA_ENS/BtoChannelDriver.ssobto?dse_operationName=NavLoginSupernet&dse_parentContextName=&dse_processorState=initial&dse_nextEventName=start

|

5,0

|

NO

|

|

BBVA

https://www.bbva.es/particulares/index.jsp

|

5,0

|

NO

|

Conclusión, la página de cualquier buscador de Internet tiene una conexión cifrada más segura que la de la mayoría de los bancos que hemos probado. Así que mucho cuidado.

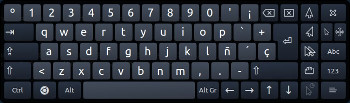

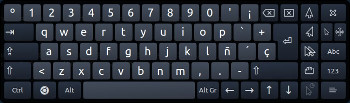

Por supuesto, es muy recomendable acceder a la página del banco utilizando siempre una ventana de privacidad y un teclado virtual.

La ventana de privacidad se obtiene, en Firefox, en el menú Archivo/nueva ventana privada, o en el icono que tiene tres rayas horizontales

(Abrir menú) y después en el icono que tiene una máscara (nueva ventana privada). Mientras usemos esa ventana no se almacenarán datos en el ordenador:

historial, caché, etc. Por eso es recomendable usarlo para el acceso al banco.

Por otro lado, normalmente para meter la contraseña de acceso las páginas de los bancos tienen un teclado virtual que hay que utilizar. Sin embargo,

en el caso del número de usuario no lo suele haber. Siempre que no haya teclado virtual en la página es recomendable utilizar un teclado virtual

para introducir información tan confidencial. El problema que tratamos de evitar consiste en que se nos podría haber colado en el ordenador

un programa que registra las pulsaciones del teclado (keylogger). Sin la ayuda del teclado virtual no sabemos dónde ni a manos de quién pueden llegar nuestras credenciales.

Por otro lado, normalmente para meter la contraseña de acceso las páginas de los bancos tienen un teclado virtual que hay que utilizar. Sin embargo,

en el caso del número de usuario no lo suele haber. Siempre que no haya teclado virtual en la página es recomendable utilizar un teclado virtual

para introducir información tan confidencial. El problema que tratamos de evitar consiste en que se nos podría haber colado en el ordenador

un programa que registra las pulsaciones del teclado (keylogger). Sin la ayuda del teclado virtual no sabemos dónde ni a manos de quién pueden llegar nuestras credenciales.

Por último, como recomendación, si sois clientes de algún banco con una mala puntuación en la seguridad de la conexión cifrada, podéis poneros en contacto a través

de la página del banco y explicar estas inquietudes a la persona de contacto de la entidad bancaria. Si en los bancos se dan cuenta de que ésta es una inquietud

importante de los usuarios a lo mejor hace algo, que bien pueden hacerlo. Si no decimos nada, seguro, seguro, que no hacen nada por arreglarlo.

Utilizar contraseñas seguras y gestionarlas de una forma eficaz

Si bien los apartados anteriores son de una importancia evidente, seguir aquellas indicaciones pero no utilizar unas contraseñas adecuadas tira por tierra

todo el esfuerzo realizado. Ten en cuenta que sin una contraseña segura no será demasiado difícil, para un atacante, averiguarla y acceder a nuestra cuenta.

Las contraseñas son una parte fundamental de la seguridad de cualquier sistema. Aquí vamos a repasar las cuestiones básicas que debemos tener en cuenta para

poder manejar contraseñas seguras (y fáciles de recordar) y gestionarlas adecuadamente.

Las contraseñas son una parte fundamental de la seguridad de cualquier sistema. Aquí vamos a repasar las cuestiones básicas que debemos tener en cuenta para

poder manejar contraseñas seguras (y fáciles de recordar) y gestionarlas adecuadamente.

Las contraseñas, para ser seguras, deben cumplir las siguientes condiciones:

-

Tener, al menos, 8 caracteres.

-

Incluir una mezcla de minúsculas, mayúsculas, números y caracteres especiales (paréntesis, símbolo del dólar, etc).

Para mejorar aún más las contraseñas es recomendable seguir las siguientes indicaciones:

-

No repetir caracteres.

-

No escribir caracteres que aparezcan seguidos en el teclado.

-

Es mejor evitar palabras que aparezcan en un diccionario, ya que se recurre a ellos para probar combinaciones. También es mejor

evitar nombres personales, nombres de empresas, o simplemente en nombre de usuario del sitio para el que hacemos la contraseña.

-

Las contraseñas deben cambiarse con cierta frecuencia. Aquí cada uno decide. Cuanto más a menudo cambies las contraseñas más seguro estarás.

Por supuesto, en seguida se atisba el primer problema. Todo esto está muy bien, pero si sigo estás indicaciones no va a haber manera de recordar la contraseña.

A continuación veremos algún método, relativamente sencillo para hacer contraseñas seguras y fáciles de recordar al mismo tiempo.

Para justificar los ejemplos mostrados, utilizare el medidor de contraseñas que se encuentra en la siguiente página web:

http://www.password.es/comprobador/

¡OJO! Recomiendo utilizar esta página para comprobar métodos para hacer contraseñas, pero nunca pongas en una página

de este tipo las contraseñas

que vas a utilizar, por si acaso. De hecho esta página ni siquiera está cifrada.

Un ejemplo de metodología podría ser algo como lo que expongo a continuación. En primer lugar pensamos en una palabra larga de tres o cuatro sílabas. A ser posible en la

que se repitan el menor número

de letras posibles. Un buen ejemplo sería "Murciélago". Pero por sí sola esta palabra constituye una contraseña muy débil.

Para añadirle alguna letra en mayúsculas, y que sea fácil recordarlo, podemos poner en mayúsculas un par de letras (mejor que no estén seguidas), por ejemplo "mUrcielaGo".

Con esto habremos conseguido un cambio a mejor, pero seguirá sin ser suficiente.

La parte más difícil consiste en utilizar números y símbolos que sean fáciles de recordar. Pero, podemos utilizar una cadena de números y símbolos y que en las distintas

contraseñas cambie la palabra que utilizamos.

En primer lugar vamos a diseñar una cadena. Por ejemplo "%9" (suele ser buena idea utilizar el espacio en blanco, si se nos permite en el sitio donde pongamos la contraseña,

ya que es un símbolo especialmente seguro).

Ahora dividimos la palabra que teníamos y metemos la cadena en medio. Así resultaría "mUrcie%9laGo".

También es interesante poner acentos, pero ojo con ir al extranjero y utilizar un teclado de otro país, ya que en ese caso es posible que no tengamos disponible el acento.

Esto también nos puede pasar con la letra eñe.

Ahora sí que tenemos una contraseña segura. Para facilitar las cosas, como decía, podéis usar la misma cadena de símbolo-número (podéis poner más de uno de cada,

aunque será más difícil de recordar) varias veces siempre que cambiéis por completo la palabra dentro de la cual la vais a colocar. Si bien lo ideal es que las

diferentes contraseñas que utilicéis sean totalmente diferentes.

No obstante, he de decir, que este método crea contraseñas seguras, pero se puede mejorar. En una entrevista reciente a Edward Snowden, éste recomendaba

hacer contraseñas más largas que las que hemos estado exponiendo aquí. En la entrevista que leí Snowden decía que la mejor contraseña que había visto

últimamente era “MargaretThatcherIs100%Sexy”. Es una contraseña muy buena porque es larga, combina minúsculas, mayúsculas, número y símbolos especiales,

es fácil de recordar y, además, no tiene sentido. Ésta es, sin duda, la forma de hacer contraseñas que más puedo recomendar, si bien el método que hemos visto previamente también me parece válido

(aunque no tan seguro, la verdad).

Si a alguien esto le parece demasiado complicado (la seguridad requiere molestarse un poco) al menos no uséis una palabra a secas. Tratad de usar una palabra

que no aparezca en el diccionario de ningún idioma y poned un símbolo y un número al final. Y poned la primera letra en mayúsculas, o sólo la primera en

minúsculas. Por ejemplo: "Trufito=3". No va a ser tan seguro como los métodos que hemos visto antes, pero será mejor que una palabra a secas.

A continuación muestro en una tabla los resultados de fuerza de las contraseñas propuestas medidos en porcentaje (mínimo 0, máximo 100).

|

CONTRASEÑA

|

FUERZA

|

|

murcielago

|

12

|

|

mUrcielaGo

|

40

|

|

mUrcie%9laGo

|

92

|

|

Trufito=3

|

66

|

Por último, insisto, es importante cambiar las contraseñas con cierta frecuencia. Tened en cuenta que una forma de averiguar contraseñas consiste en probar todas

las combinaciones posibles. Si cambiamos las contraseñas cada cierto tiempo es más difícil que alguien consiga averiguarlas por este método.

Otra cuestión es dónde guardar las contraseñas. Como recomendación personal (aquí hay muchas opiniones) os recomiendo que tengáis en algún lugar una libreta bien guardada

donde pongáis, para cada sitio donde tengáis una cuenta, vuestro usuario y contraseña. Recomiendo esto porque donde seguro que no llegan los tentáculos de un

ciberdelincuente es a un cajón físico de vuestra casa. Si os entran ahí, entonces el problema es otro.

Personalmente, no me gustan las opciones de guardar contraseña que nos ofrecen los navegadores u otros programas.

Sobre seguridad habría muchas cosas que decir, pero esto sólo pretende ser una guía básica. Ahora bien, si quieres que todo esto que hemos visto sirva para algo

lee el apartado de

privacidad

que viene a continuación.

1 https://es.wikipedia.org/wiki/PRISM

2 https://es.wikipedia.org/wiki/Perfect_forward_secrecy

Privacidad

En primer lugar, recuerdo aquí que la privacidad es la capacidad que tenemos para decidir qué información compartimos con los demás y con quién la compartimos.

El problema que quiero poner de relieve en este apartado tiene que ver con los términos de uso que tenemos que aceptar para utilizar determinados programas o servicios.

Por ejemplo, al instalar un programa tenemos que decir, de algún modo, que aceptamos los términos de uso que expresa la licencia del programa. Cuando abrimos una cuenta

de correo electrónico, de una red social o de cualquier otro sitio siempre tenemos que aceptar los términos de uso. Normalmente aceptamos haber leído y estar de acuerdo con esos términos.

Pero, ¿qué dicen esos términos? ¿Son iguales en todos los casos? No, ni mucho menos. De hecho las diferencias son muy importantes.

Existe una página web donde podemos ver los puntos más importantes de los términos de privacidad de los servicios que más utiliza la gente, como el correo electrónico o las

redes sociales. Se trata de:

Existe una página web donde podemos ver los puntos más importantes de los términos de privacidad de los servicios que más utiliza la gente, como el correo electrónico o las

redes sociales. Se trata de:

https://tosdr.org/

Está en inglés, pero la simbología es bastante clara.

El proyecto se ha quedado desactualizado, pero se puede contribuir fácilmente a actualizarlo. Si alguien considera que puede hacerlo le animo a que contribuya. No obstante la información que hay en la página es bastante significativa.

Aquí podemos ver cómo en muchos de los servicios que más conoce y usa la gente los términos de privacidad tienen puntos muy negativos. En muchos casos las compañías

se reservan el derecho a compartir nuestra información con otras entidades, a utilizar nuestro contenido, la propiedad sobre los derechos de autor del material

que subimos no está claro, etc. En algunos, como por ejemplo Skype, no se pueden borrar las cuentas que se crean (ACTUALIZACIÓN: desde hace algún tiempo ya es posible cerrar las cuentas de Skype. Hay que seguir un procedimiento un poco engorroso, pero se puede). En otros se pueden borrar las cuentas, pero

la información contenida en ellas no se borra realmente.

Al final todo esto va a parar al mismo sitio: no podemos controlar qué parte de la información se comparte ni tampoco con quién. Y, por lo tanto, esto quiere

decir básicamente que esos términos que aceptamos dicen que estamos aceptando renunciar a la privacidad sobre nuestra información. No sólo sobre los datos que

ponemos en ese sitio, sino también la información que generamos al hacer uso de esos servicios.

Al final todo esto va a parar al mismo sitio: no podemos controlar qué parte de la información se comparte ni tampoco con quién. Y, por lo tanto, esto quiere

decir básicamente que esos términos que aceptamos dicen que estamos aceptando renunciar a la privacidad sobre nuestra información. No sólo sobre los datos que

ponemos en ese sitio, sino también la información que generamos al hacer uso de esos servicios.

Cuando la mayor parte de la gente que conozco escucha por primera vez esto que acabas de leer suelen pensar: ¿y para qué demonios va a querer alguien mis datos o los datos que yo genero usando una red social, un correo electrónico, un buscador o lo que sea? Si yo no tengo nada que esconder, y con esos datos no sé qué van a sacar.

Efectivamente, sin más información que conteste a esas preguntas parece absurdo que alguien quiera esos datos. Sin embargo, esos datos valen tanto dinero que las compañías que hacen esas redes sociales (y redactan esos términos de privacidad) no quieren cobrarte nada por usar sus redes sociales, correos electrónicos, etc, porque ganan mucho más con los datos que pones y generas que con los pocos euros que estarías dispuesto a pagar por usar esos servicios.

Mis datos, y los tuyos, a estas empresas NO les importan absolutamente nada. Entonces, que lío, ¿para qué los quieren? Sencillo, del conjunto de datos sacan información que para tener valor tiene que ser representativa de la población estudiada (a estas alturas casi cualquier población imaginable, pues tienen datos de mucha gente en casi cualquier parte del mundo). Por tanto, tus datos no les importan pero si pueden tenerlos los quieren, porque alimentan su población de datos, y mejoran los modelos obtenidos.

Todo ese dinero se genera a través de una forma de procesar grandes cantidades de datos que se llama big data. Para leer una explicación sencilla sobre qué es big data ve a esta entrada de mi blog: BIG DATA (lectura MUY recomendada, aquí o donde tú quieras, pero tienes que saber qué es big data para entender esto).

Además, el 6 de mayo de 2017 asistí al evento Linux&Tapas en León como ponente con una charla sobre big data y privacidad titulada "El cuento de la gallina de los datos de oro" donde explico por qué algunas de las compañías más conocidas quieren los datos de la gente y lo que eso puede llegar a implicar.

Si además, de algunos de esos servicios, sabemos que colaboran con la Agencia de Seguridad Americana entonces ya lo de los términos casi da igual. Salvo porque

precisamente las nefastas condiciones de los términos le permiten a esas compañías hacer ese tipo de cosas. ¡Es que al aceptar determinados términos estamos

aceptando que nos pueden espiar!

Pero, no todo está perdido, hay servicios que sí tienen unos términos que respetan la privacidad. Como ya dijimos más arriba, podéis encontrar muchas alternativas en:

Pero, no todo está perdido, hay servicios que sí tienen unos términos que respetan la privacidad. Como ya dijimos más arriba, podéis encontrar muchas alternativas en:

https://prism-break.org/es/all/

https://victorhck.gitlab.io/privacytools-es/

En cualquier caso, para simplificar, os voy a comentar algunos servicios, de entre los que más utilizamos, me parecen recomendables a mí.

Buscadores

La mayor parte de la gente de conozco utiliza Google. Y ninguna de esas personas sabe que esa compañía les va haciendo un seguimiento todo el rato.

Esto quiere decir que se registra en qué páginas os vais metiendo, donde hacéis clic, etc. Es decir, toda la actividad que realizáis.

Existen varias alternativas. La más sencilla para mucha gente es Startpage (https://www.startpage.com/).

Startpage te da los mismos resultados de búsqueda que Google (de hecho la búsqueda la hace Google), pero al estar Startpage

como intermediario garantiza que no haya rastreo.

Una alternativa que, personalmente, me parece más interesante es Ixquick (https://www.ixquick.eu/esp/). En este caso Ixquick os devolverá

resultados de búsqueda obtenidos de varios sitios, pero excluyendo los de Google. Tampoco hay rastreo. Y, además, para muchos sitios

os indica cuál es la página oficial de aquello que buscáis. Esto último es muy interesante de cara a buscar páginas oficiales de bancos

o de programas, por poner algún ejemplo.

Una alternativa que, personalmente, me parece más interesante es Ixquick (https://www.ixquick.eu/esp/). En este caso Ixquick os devolverá

resultados de búsqueda obtenidos de varios sitios, pero excluyendo los de Google. Tampoco hay rastreo. Y, además, para muchos sitios

os indica cuál es la página oficial de aquello que buscáis. Esto último es muy interesante de cara a buscar páginas oficiales de bancos

o de programas, por poner algún ejemplo.

Tanto Ixquick como Startpage cuentan con un sello de privacidad de la Unión Europea.

En la página de búsquedas de ambos buscadores se puede consultar más información al respecto.

Por último, me gustaría advertir aquí que existe otro buscador que promete privacidad. Se trata de DuckDuckGo, el famoso buscador del pato. Sin embargo, como podéis ver en el siguiente artículo, Why You Should Not Use Duck Duck Go (en inlgés), se trata más bien de una buena campaña de marketing y NO OS RECOMIENDO PARA NADA DUCKDUCKGO.

Por último, me gustaría advertir aquí que existe otro buscador que promete privacidad. Se trata de DuckDuckGo, el famoso buscador del pato. Sin embargo, como podéis ver en el siguiente artículo, Why You Should Not Use Duck Duck Go (en inlgés), se trata más bien de una buena campaña de marketing y NO OS RECOMIENDO PARA NADA DUCKDUCKGO.

En cualquier caso, en muchas páginas web hay enlaces que os van a rastrear. Para poder evitar el rastreo, así como también para identificar los enlaces que

rastrean, os recomiendo que instaléis en Firefox otro complemento de la Electronic Frontier Foundation: Privacy Badger

https://www.eff.org/es/privacybadger

Este complemento bloquea los enlaces que rastrean en las páginas. En algunos casos, cuando los enlaces son necesarios para el funcionamiento

de alguna cosa en la página no lo bloquea pero podéis ver que rastrea (y bloqueará sus cookies). Para ver esta información solo tenéis que pulsar en el icono

que aparecerá en al barra superior, junto al icono de menú de Firefox.

Aunque está en fase beta, puedo decir que siempre ha funcionado sin problema alguno.

Correo electrónico y almacenamiento online (nube)

Existen muchos proyectos estupendos donde abrir una cuenta de correo electrónico. Se trata de servicios que sí respetan nuestra privacidad.

En el apartado de "Cuentas de correo electrónico" de la página web

prism-break.org podéis encontrar muchas alternativas, así como en el mismo apartado de la página privacytools-es.

Antes me parecía interesante utilizar el servicio OpenMailBox, pero tras los últimos cambios que ha sufrido ya no me parece nada interesante, la verdad.

Ahora estoy usando una cuenta de Tutanota.com. Me gusta mucho cómo funciona, tiene una aplicación propia para Android que pronto se podrá descargar del F-droid. De momento si escribís a la gente de Tutanota os darán un enlace para descargarla sin tener que habilitar una cuenta de Play Store.

Ahora estoy usando una cuenta de Tutanota.com. Me gusta mucho cómo funciona, tiene una aplicación propia para Android que pronto se podrá descargar del F-droid. De momento si escribís a la gente de Tutanota os darán un enlace para descargarla sin tener que habilitar una cuenta de Play Store.

En las mismas páginas que he recomendado antes podéis encontrar recomendaciones de proveedores de servicios para tener una nube sin olvidaros de vuestra privacidad.

Recordad que en el caso de Gmail o Hotmail/Outlook no pagáis con dinero, pero pagáis renunciando a vuestra privacidad. ¿Cuánto vale vuestra privacidad?

Redes sociales

Es una pena que no todo el mundo conozca Diáspora*, una red social basada en Software Libre y que además es descentralizada. Su web es:

https://diasporafoundation.org/

https://diasporafoundation.org/

Podéis leer en la página las ventajas de Diáspora*, lo que significa que sea una red social descentralizada, etc.

En fin, hay un millón de cosas más de las que podríamos hablar, pero lo más básico es esto.

Recordad, la información siempre vale dinero, la información que generáis le sirve a algunas compañías para obtener dinero. Sólo vosotros podéis valorar vuestra privacidad.

En estos momentos tengo preparado un curso de 20 horas sobre Seguridad y Privacidad con el que cualquier persona en su casa o en una empresa será capaz de proteger su

seguridad y privacidad sin problemas. Si lo que estáis leyendo sobre seguridad y privacidad os llama la atención, esas 20 horas cambiarán vuestra vida.

Os podéis poner en contacto conmigo a través de info (arroba) pablomarinero (punto) com

Por cuestiones de seguridad, principalmente para evitar SPAM, la dirección de correo ha sido alterada. Sustituya el texto

arroba por una arroba y el texto punto por un punto y, por último,

elimine los espacios en blanco.

Edward Snowden era un antiguo empleado de la CIA (Agencia Central de Inteligencia) y de la NSA (Agencia de Seguridad Nacional) de los Estados Unidos.

Este señor saltó a la fama en el año 2013 cuando hizo públicos documentos clasificados como alto secreto sobre varios programas de la NSA,

algunos de ellos de vigilancia masiva (espionaje en mi pueblo) como PRISM1. (Fuente:

Edward Snowden era un antiguo empleado de la CIA (Agencia Central de Inteligencia) y de la NSA (Agencia de Seguridad Nacional) de los Estados Unidos.

Este señor saltó a la fama en el año 2013 cuando hizo públicos documentos clasificados como alto secreto sobre varios programas de la NSA,

algunos de ellos de vigilancia masiva (espionaje en mi pueblo) como PRISM1. (Fuente:

Por otro lado, normalmente para meter la contraseña de acceso las páginas de los bancos tienen un teclado virtual que hay que utilizar. Sin embargo,

en el caso del número de usuario no lo suele haber. Siempre que no haya teclado virtual en la página es recomendable utilizar un teclado virtual

para introducir información tan confidencial. El problema que tratamos de evitar consiste en que se nos podría haber colado en el ordenador

un programa que registra las pulsaciones del teclado (keylogger). Sin la ayuda del teclado virtual no sabemos dónde ni a manos de quién pueden llegar nuestras credenciales.

Por otro lado, normalmente para meter la contraseña de acceso las páginas de los bancos tienen un teclado virtual que hay que utilizar. Sin embargo,

en el caso del número de usuario no lo suele haber. Siempre que no haya teclado virtual en la página es recomendable utilizar un teclado virtual

para introducir información tan confidencial. El problema que tratamos de evitar consiste en que se nos podría haber colado en el ordenador

un programa que registra las pulsaciones del teclado (keylogger). Sin la ayuda del teclado virtual no sabemos dónde ni a manos de quién pueden llegar nuestras credenciales.

Las contraseñas son una parte fundamental de la seguridad de cualquier sistema. Aquí vamos a repasar las cuestiones básicas que debemos tener en cuenta para

poder manejar contraseñas seguras (y fáciles de recordar) y gestionarlas adecuadamente.

Las contraseñas son una parte fundamental de la seguridad de cualquier sistema. Aquí vamos a repasar las cuestiones básicas que debemos tener en cuenta para

poder manejar contraseñas seguras (y fáciles de recordar) y gestionarlas adecuadamente.

Existe una página web donde podemos ver los puntos más importantes de los términos de privacidad de los servicios que más utiliza la gente, como el correo electrónico o las

redes sociales. Se trata de:

Existe una página web donde podemos ver los puntos más importantes de los términos de privacidad de los servicios que más utiliza la gente, como el correo electrónico o las

redes sociales. Se trata de:

Al final todo esto va a parar al mismo sitio: no podemos controlar qué parte de la información se comparte ni tampoco con quién. Y, por lo tanto, esto quiere

decir básicamente que esos términos que aceptamos dicen que estamos aceptando renunciar a la privacidad sobre nuestra información. No sólo sobre los datos que

ponemos en ese sitio, sino también la

Al final todo esto va a parar al mismo sitio: no podemos controlar qué parte de la información se comparte ni tampoco con quién. Y, por lo tanto, esto quiere

decir básicamente que esos términos que aceptamos dicen que estamos aceptando renunciar a la privacidad sobre nuestra información. No sólo sobre los datos que

ponemos en ese sitio, sino también la  Pero, no todo está perdido, hay servicios que sí tienen unos términos que respetan la privacidad. Como ya dijimos más arriba, podéis encontrar muchas alternativas en:

Pero, no todo está perdido, hay servicios que sí tienen unos términos que respetan la privacidad. Como ya dijimos más arriba, podéis encontrar muchas alternativas en:

Una alternativa que, personalmente, me parece más interesante es Ixquick (

Una alternativa que, personalmente, me parece más interesante es Ixquick ( Por último, me gustaría advertir aquí que existe otro buscador que promete privacidad. Se trata de DuckDuckGo, el famoso buscador del pato. Sin embargo, como podéis ver en el siguiente artículo,

Por último, me gustaría advertir aquí que existe otro buscador que promete privacidad. Se trata de DuckDuckGo, el famoso buscador del pato. Sin embargo, como podéis ver en el siguiente artículo,

Ahora estoy usando una cuenta de

Ahora estoy usando una cuenta de